Осторожно! Эти 9 мошеннических онлайн-банкингов опустошают ваши счета

Клиенты банков, ставшие жертвами киберпреступлений посредством фишинга или других мошеннических методов, не только страдают от психологического стресса и зачастую обременительного процесса устранения ущерба, но даже могут столкнуться с трудностями при возврате своих денег.

Между тем, мошенничества, используемые киберпреступниками для того, чтобы ограбить своих жертв, становятся все более изощренными, что делает еще более важным, чтобы клиенты были бдительны в отношении признаков возможного мошенничества.

1. Предполагаемые банковские переводы

«Уведомление о предстоящем прямом дебете», «Подтверждение вашей транзакции» — это или подобные строки темы в электронных письмах, якобы отправленных от вашего банка, за которыми обычно следует сумма в среднем трехзначном диапазоне. Другими словами, это не утопические суммы, а ровно столько, чтобы внести небольшую брешь в бюджет и напугать ничего не подозревающего клиента банка.

Именно на эту эмоциональную реакцию и рассчитывают мошенники. Сообщение обычно содержит ссылку, ведущую на веб-сайт, который до смешения похож на онлайн-предложение реального банка.

Здесь жертвы мошенничества входят в систему со своими данными доступа (которые попадают в руки мошенников) и отменяют предполагаемую транзакцию с помощью номера авторизации транзакции (который также попадает в руки мошенников). Затем мошенники используют полученную информацию для перевода денег со счета своей жертвы (обычно автоматически в течение нескольких секунд).

Конечно, это работает только в том случае, если у получателей электронных писем действительно есть счет в банке, указанном в качестве отправителя. Однако, поскольку преступники рассылают свои электронные письма сотням тысяч получателей, они часто попадают к людям, к которым это применимо.

Как защитить себя: Эта афера работает, потому что эмоции, такие как страх финансовых потерь, вызывают сильный импульс к действию. Мошенники дают этот импульс к действию сообщением типа «Вы можете проверить транзакцию по ссылке ниже и отменить ее при необходимости». Простое знание этого механизма действия может помочь вам не поддаться импульсу.

Если вы не уверены, что это подлинное сообщение от вашего банка, войдите в свой онлайн-банк обычным способом. Другими словами, используйте банковское приложение на своем смартфоне или введите адрес прямо в браузере. Если вы все еще не совсем уверены, позвоните в свой банк.

Важный: Никогда не используйте ссылку или контактные данные, отправленные вам в хитроумном сообщении.

2. Звонок сотрудника банка

Мошенничество, использующее механизмы, аналогичные упомянутому выше, работает через телефон.

Иногда звонящие выдают себя за сотрудников банка жертвы, если заранее за ними удалось подсмотреть. Однако чаще они утверждают, что представляют себя из полиции, компании по кибербезопасности или Microsoft.

Затем они сообщают потенциальной жертве мошенничества, что заметили «необычную активность», такую как нетипичный доступ к учетной записи, странные потоки данных от и к IP-адресу вызываемого лица или что конфиденциальная информация о человеке появилась в даркнете. Пока ничего не произошло, но теперь им нужна поддержка этого человека, чтобы предотвратить финансовый ущерб.

В последующем разговоре звонящие просят всевозможные личные данные, якобы всегда для «перепроверки» их.

От доступа к онлайн-банкингу до кодов безопасности кредитных карт или номеров полисов страхования жизни — умелые мошенники уже получили таким образом все виды личных данных. С одной стороны, чтобы осушить счета своих жертв, а с другой – использовать их личности для дальнейших афер.

Как защитить себя: Это мошенничество основано на факторе влияния «авторитет», а зачастую и на том факте, что звонящие уже могут сообщить своим жертвам часть своей личной информации. Готовясь к такому мошенничеству, мошенники часто просматривают профили своих жертв в социальных сетях.

Если вам поступил такой звонок, не вступайте в разговор. Попросите номер телефона звонящего и пообещайте ему перезвонить. Если вызывающий абонент отказывается, завершите разговор. Если вам дадут номер телефона, выполните обратный поиск, чтобы выяснить, кто за ним стоит. После этого вам будет о чем сообщить в полицию.

3. Ловушка IBAN

IBAN означает «международный номер банковского счета». Типичное обещание мошенников, использующих ловушку IBAN, звучит так: «4,5 процента на деньги овернайт!» Это не впечатляющая сумма, но она на один-два процентных пункта больше, чем предлагает большинство банков.

Жертвы обычно сталкиваются с такими предложениями окольным путем, например, через зловещие «финансовые сравнения». Сравниваются предложения многочисленных солидных банков, но первое место регулярно занимает банк с достаточно неизвестным названием (какое варьируется) и зарегистрированным офисом за пределами страны.

По ссылке на странице сравнения цен потенциальная жертва мошенничества может затем открыть счет в этом банке, через несколько минут получить свой номер IBAN, а затем перевести туда свои сбережения.

Хитрость: Банк действительно существует, но IBAN принадлежит существующему счету, к которому имеет доступ мошенник. Теоретически банк-получатель мог заметить, что имя получателя перевода не совпадает с именем владельца счета.

На практике банки не обязаны обращать на это внимание. Как только деньги туда поступают, мошенник очищает счет. Вместо получения высоких процентных ставок клиент теряет свои деньги. В отличие от прямого дебета, переводы не могут быть отменены после поступления денег на другой счет. И могут пройти месяцы, прежде чем мошенник осознает ущерб.

Как защитить себя: «Жадность съедает мозги» — это пословица фондового рынка. Если предложение необычайно хорошее, проверьте, известно ли оно вообще где-либо еще — например, на некоторых из наиболее известных и авторитетных платформ сравнения. Если есть только один источник, где рекламируется счет с высокой процентной ставкой: руки прочь!

4. Банковские операции в открытых WLAN

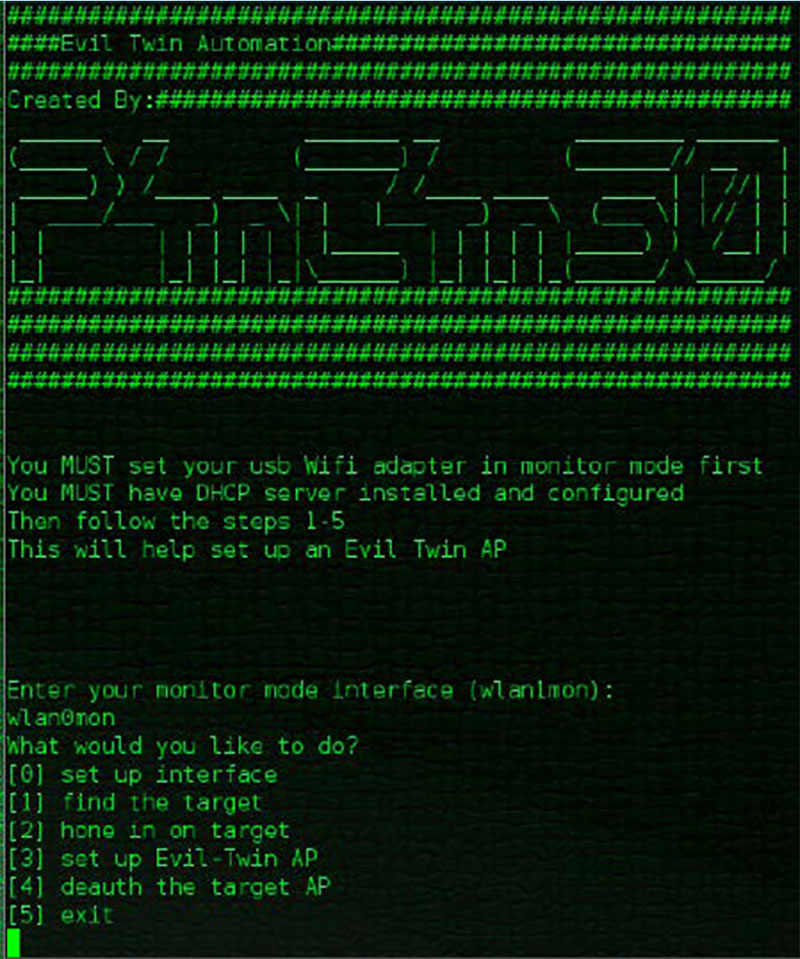

Это старый скрипт, который можно использовать для настройки Злого Двойника. Это злобный WLAN, который называется так же, как и безобидная точка доступа WLAN.

Они являются обычным явлением в аэропортах, отелях и кафе: бесплатные точки доступа WLAN. Официальным Wi-Fi-сетям в аэропортах или отелях вообще можно было бы доверять, если бы преступникам не пришла в голову идея создать «злых двойников» этих сетей:

«Злые двойники» или «незаконные точки доступа» выглядят как настоящие сети WLAN из аэропортов, отелей или других общественных мест. Если пользователи подключаются к этим поддельным точкам доступа, в худшем случае мошенники могут перехватить весь трафик данных и украсть конфиденциальную информацию, такую как пароли, данные кредитной карты или другие личные данные.

Как защитить себя: Плохая новость заключается в том, что злые близнецы практически неотличимы от своих заслуживающих доверия братьев и сестер. Если вам нужен доступ к банковским услугам во время путешествия и вы вынуждены использовать открытые сети WLAN, услуга VPN (например, Cyberghost, NordVPN или ExpressVPN) станет разумной инвестицией.

VPN гарантирует, что весь трафик данных, входящий и исходящий от вашего устройства, зашифрован. Это означает, что любые перехваченные данные теряют свою ценность для преступников.

5. Поддельные СМС от банка

Смишинг работает по тому же принципу, что и фишинг по электронной почте, за исключением того, что здесь преступники общаются посредством текстовых сообщений. Клиенты банков, в частности, которые используют двухфакторную аутентификацию через SMS или подтверждают свои транзакции через SMS-TAN, изначально ничего не подозревают, если таким образом получают уведомление от своего банка.

Как защитить себя: Если вы не уверены, действительно ли сообщение пришло от вашего банка, войдите в свой онлайн-банкинг через официальный сайт банка. Никогда не нажимайте на ссылку, полученную в текстовом сообщении. Ни один надежный банк не отправляет SMS-сообщения со ссылками.

6. Браузерные атаки «человек посередине»

Браузерные атаки «человек посередине» — одна из самых коварных опасностей в онлайн-банкинге. Киберпреступники заражают браузеры своих жертв вредоносным ПО.

Для этого они эксплуатируют неисправленные уязвимости безопасности или предлагают для загрузки, казалось бы, полезное программное обеспечение, которое на стороне заражает браузер. Если пользователь хочет инициировать банковский перевод, вредоносное ПО может перехватить транзакцию и манипулировать ею.

Например, он может изменить данные перевода — в частности сумму и получателя. Пользователю по-прежнему отображается правильная информация, в то время как банк получает подтасованные данные.

Как защитить себя: Всегда используйте последнюю версию браузера и операционной системы и не откладывайте установку обновлений. Антивирусная программа – это само собой разумеющееся.

7. Перехват сеанса

При перехвате сеанса киберпреступники также используют технические бреши в безопасности в браузерах и/или операционных системах своих жертв — и им приходится ждать, пока они не начнут сеанс онлайн-банкинга.

Затем они получают идентификатор сеанса пользователя, который используется для аутентификации сеанса путем мониторинга сетевого трафика, внедрения кода или использования уязвимостей во время генерации.

Используя этот идентификатор сеанса, киберпреступники могут затем перехватить сеанс пользователя и делать все, что пользователь мог бы делать при онлайн-банкинге.

Как защитить себя: Как и в случае с ловушкой выше, вы будете в большей безопасности, если у вас будет актуальный браузер в его последней версии и обновленная операционная система с исправлениями. Вы можете обеспечить дополнительную безопасность, выйдя из системы, как только вам больше не понадобится банковское приложение, и закрыв окно браузера.

8. Отсутствующие лимиты

При высоком лимите транзакций киберпреступникам, имеющим доступ к вашему онлайн-банкингу, нужен только один украденный TAN (номер авторизации транзакции), чтобы слить со счета весь баланс плюс предоставленный овердрафт.

Как защитить себя: Установите лимит транзакций, который ненамного выше, чем переводы, которые вы совершаете в повседневной жизни. Если осуществлен перевод, превышающий установленный вами лимит, временно увеличьте лимит, а затем немедленно сбросьте его снова. Немного более высокие усилия стоят дополнительной безопасности.

9. Устаревшие операционные системы

Microsoft не публикует никакой информации об уязвимостях безопасности в старых операционных системах и не предоставляет никаких обновлений против них. Однако киберпреступники по-прежнему нацелены на Windows XP и 7: они отслеживают ранее не обнаруженные бреши в безопасности и часто незаметно используют их для атак.

Как защитить себя: Лицензия на Windows 10 или 11 не стоит ни копейки. Инвестируйте в свою безопасность. Другой вариант — осуществлять банковские операции через смартфон. Для Android и iOS вредоносного ПО значительно меньше, чем для Windows.

Эта статья первоначально появилась в нашем родственном издании. ПК-ВЕЛЬТ и был переведен и локализован с немецкого языка.