Что нужно знать о вредоносном ПО XcodeGhost

Что такое XcodeGhost?

В сентябре 2015 года китайские разработчики и американская фирма по кибербезопасности Palo Alto Networks обнаружили вредоносное ПО для iOS, известное как XcodeGhost. Для разработчиков, создающих приложения для iOS и macOS (ранее OS X), tvOS и watchOS, Xcode представляет собой интегрированную среду разработки (IDE), содержащую набор инструментов разработки.

В 2015 году злонамеренно модифицированная версия Xcode была выпущена через популярный китайский файлообменный сервис Baidu. Китайские разработчики, скачавшие эту версию, не знали, что она содержит вредоносное ПО, поэтому многие использовали ее для создания, компиляции или обновления приложений. Когда эти приложения были готовы, XcodeGhost был достаточно похож на Xcode, поэтому Apple не могла заметить разницу в скомпилированных приложениях. Эта инфекция затронула все, начиная с Xcode 6.1 и Xcode 6.4 включительно.

В результате более 50 вредоносных вирусов, заражающих приложения для iOS и macOS, были опубликованы через iOS App Store и Mac App Store. Это вредоносное ПО заражает заблокированные и взломанные устройства. Когда это было обнаружено, эксперты по безопасности подсчитали, что это могло затронуть 500 миллионов человек, отчасти благодаря включению WeChat в этот список. Многие в Китае, хотя миллионы людей по всему миру, могли загрузить некоторые приложения. Даже если вы ничего не загружали на свой Mac, любые резервные копии, которые вы делали примерно в то время (с 2015 по 2016 год), могут содержать зараженное приложение.

Если вы загрузили какое-либо из перечисленных ниже зараженных приложений в течение этого времени, существует риск того, что одно или несколько из них все еще активны на вашем iPhone или Mac сегодня. Проверка этого списка и принятие мер стоит того, чтобы убедиться, что ваши устройства не заражены.

Какие приложения были заражены?

Palo Alto Networks потребовалось некоторое время, чтобы проверить, какие приложения были заражены. К счастью, источник вредоносного ПО был обнаружен, а разработчики, загрузившие вредоносный Xcode, были отслежены и с ними связались. Вот приложения, которые были заражены вредоносным ПО:

- Диди Чусин

- Злые птицы 2

- NetEase

- Микроканал

- Вход IFlyTek

- Железная дорога 12306

- Кухня

- Карточный сейф

- CITIC Bank перемещает карточное пространство

- Мобильный офис China Unicom

- Карта верхненемецкого языка

- Книга Джейн

- Широко раскрытые глаза

- Lifesmart

- Мара Мара

- Лекарство для силы

- гималайский

- Карманный биллинг

- Румянец

- Быстрый спросил доктора

- Ленивые выходные

- Камера для микроблогов

- чтение кресс-салата

- CamScanner

- CamCard

- Ошибка сегмента

- Акции открытого класса

- Горячий фондовый рынок

- Три новые доски

- Водитель падает

- OPlayer

- Меркурий

- WinZip

- Музыкальный.ly

- PDFReader

- Perfect365

- PDFReader Бесплатно

- Белая плитка

- я гексин

- Стандарт WinZip

- Больше лайков2

- CamScanner Lite

- Мобильный билет

- иВМС-4500

- OPlayer Lite

- QYER

- чувство гольфа

- Тинг

- Гольф Сенхд

- Обои10000

- CSMBP-AppStore

- МСЛ108

- TinyDeal.com

- моментальная копия

- iOBD2

- Карманный сканер

- МилыйCUT

- AmHexinForPad

- SuperJewelsQuest2

- воздух2

- InstaFollower

- КамСканер Про

- баба

- WeLoop

- DataMonitor

- МСЛ070

- хороший разработчик

- immtdchs

- OPlayer

- FlappyCircle

- Бяо Цин Бао

- СохранитьSnap

- Мастер гитары

- Джин

- Сектор WinZip

- Быстрое сохранение

Как видите, многие из них применимы или популярны только в Китае. Однако тысячи пользователей загрузили некоторые из этих приложений в Азиатско-Тихоокеанском регионе.

Что может XcodeGhost?

Не заблуждайтесь, это был довольно изощренный кибервзлом, и вредоносное ПО было создано, чтобы получить как можно больше информации с миллионов устройств. Информация, которую он отправлял обратно на серверы управления и контроля (C2), включала следующее:

- Текущее время на устройстве

- Название зараженного приложения

- Идентификатор пакета Apple

- Имя и тип устройства

- Язык системы и страна

- UUID устройства

- Тип и имя сети

Помимо сбора данных, зараженные приложения и устройства могут получать команды от сервера и ответственных за это лиц. XcodeGhost был разработан для выполнения следующих вредоносных функций:

- Создайте поддельное предупреждающее сообщение, чтобы использовать методы фишинга для кражи паролей.

- Перехватывайте URL-адреса браузера и приложений, чтобы использовать уязвимости iOS и macOS.

- Чтение и запись данных буфера обмена, чтобы разблокировать любые пароли, скопированные и вставленные или сохраненные в системах управления паролями.

Как только это было обнаружено, ответственные разработчики начали обновлять приложения, которые они скомпилировали с помощью XcodeGhost, и Apple продвинулась вперед с обновлениями безопасности, чтобы удалить его из системы. Однако любой, кто загрузил любое из этих зараженных приложений или, возможно, загрузил их и не обновил их с момента обнаружения (или все еще имеет какие-либо резервные копии на устройствах macOS), все еще может быть заражен.

Как защититься от XcodeGhost

Вот несколько основных советов, как оставаться в безопасности:

- Удалите все зараженные приложения с вашего iPhone или iPad.

- Обновите iOS.

- Сбросьте ваш iCloud и любые другие пароли на вашем устройстве iOS.

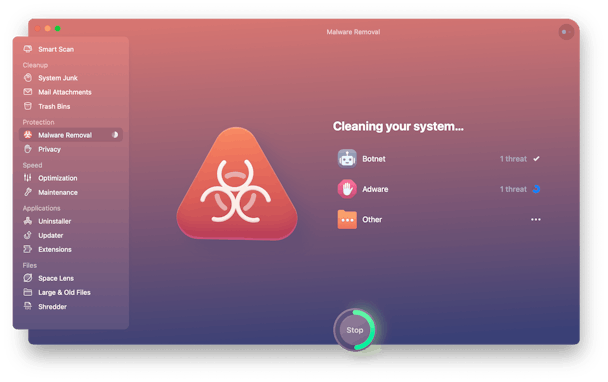

Кроме того, обязательно сканируйте свой Mac на наличие вредоносных программ с помощью специального программного обеспечения, такого как CleanMyMac X. В нем есть инструмент удаления вредоносных программ, который обнаруживает и нейтрализует тысячи угроз, включая шпионское ПО, рекламное ПО, вирусы и другие угрозы. CleanMyMac X найдет и удалит вирус XcodeGhost за считанные секунды:

- Загрузите CleanMyMaC X (доступна бесплатная пробная версия).

- Выберите вкладку Удаление вредоносных программ.

- Щелкните Сканировать.

- Щелкните Удалить.

Вот и все! Теперь ваш Mac в безопасности и снова может работать на полной скорости!