Защитите свою домашнюю сеть с помощью этих важных настроек маршрутизатора

Сетевая безопасность кажется чем-то, что могло бы беспокоить ИТ-менеджера крупной компании, но даже у обычных домашних пользователей есть веские причины не оставлять свои небольшие домашние сети на ветер. Речь идет о том, чтобы не допустить проникновения хакеров и вредоносных программ извне, а также о том, чтобы не допустить проникновения посторонних лиц и слежения за вашими подключенными устройствами, не говоря уже о том, чтобы обеспечить всем этим устройствам наилучшую возможную защиту при работе в Интернете.

В этом руководстве я расскажу о различных аспектах сетевой безопасности и покажу, что можно сделать, чтобы повысить конфиденциальность и снизить риск взлома и вредоносного ПО, не усложняя при этом свою жизнь.

Безопасность вашего маршрутизатора

В большинстве домов маршрутизатор является одновременно центральным узлом локальной сети и шлюзом между сетью и огромным диким Интернетом. Весь трафик между подключенными устройствами и Интернетом или между двумя подключенными устройствами проходит через маршрутизатор.

Это означает, что самым важным для безопасной домашней сети является безопасный маршрутизатор, который не пропускает посторонних лиц через слабые пароли и не может быть захвачен хакерами или вредоносным ПО.

Надежные пароли

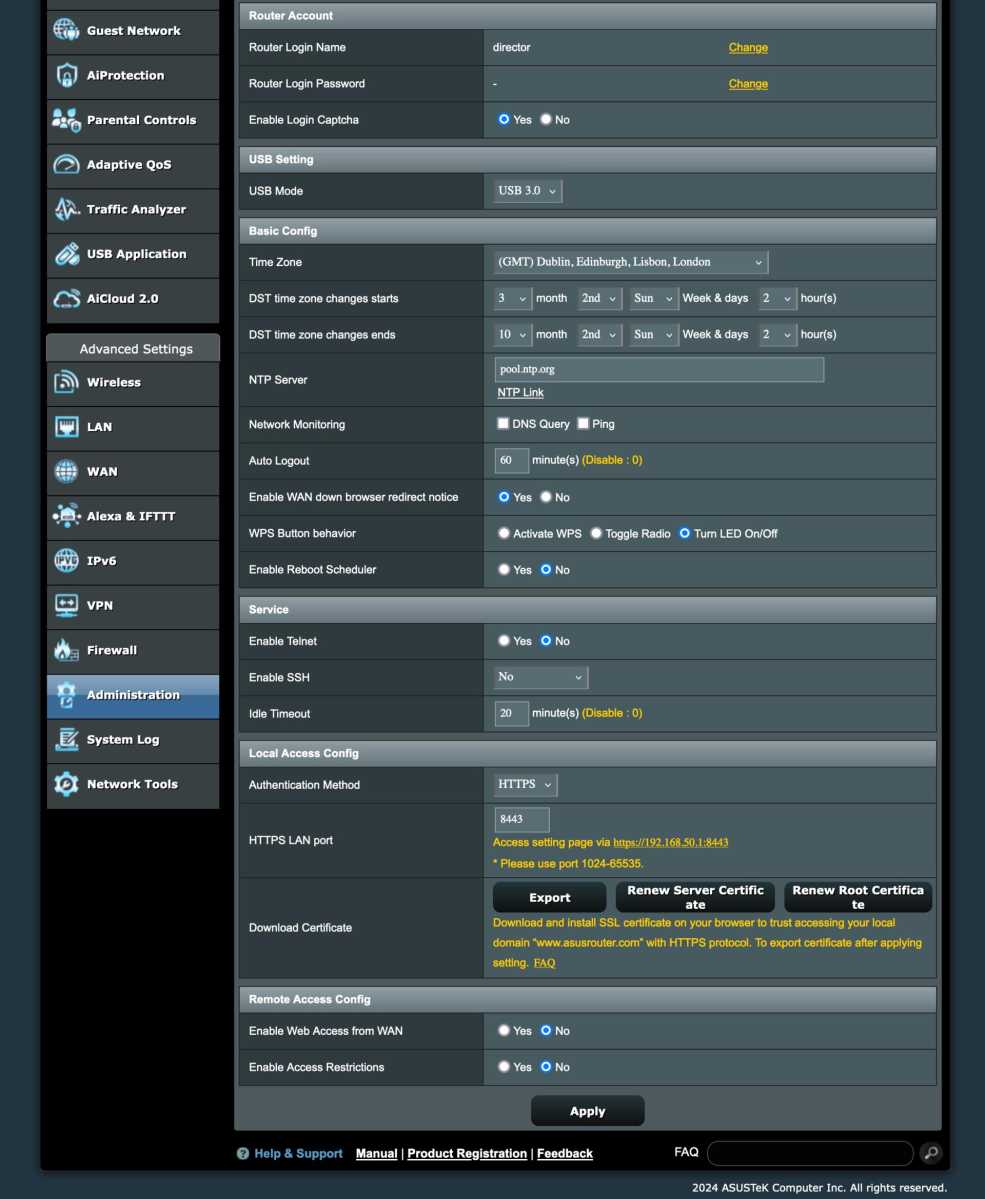

Начните с выбора надежного и уникального пароля для интерфейса администратора вашего маршрутизатора. Если возможно, также измените имя пользователя на маршрутизаторе. Если в маршрутизаторе обнаружена уязвимость, облегчающая подбор правильного пароля, уникальное имя пользователя все равно может положить конец попыткам автоматического входа в систему.

Включите https для интерфейса администратора

Если это еще не включено, вам следует включить https (зашифрованное соединение) в настройках маршрутизатора. Его настройка обычно находится там же, где и пароль. Без зашифрованного соединения неавторизованный пользователь локальной сети может легко перехватить ваш пароль и получить контроль над маршрутизатором.

Измените имя и пароль Wi-Fi

Большинство маршрутизаторов поставляются с завода со случайно выбранным именем беспроводной сети и столь же случайным паролем. Это может вызвать у вас ложное чувство безопасности, если вы подумаете, что этого достаточно. Это ошибка, поскольку на протяжении многих лет было много раз доказано, что они не так случайны, как кажутся, и их легко обойти. Случайные имена сетей (также называемые SSID) также раскрывают производителя вашего маршрутизатора, что упрощает его атаку.

Поэтому переключитесь на уникальное имя сети (оно также облегчит распознавание вашей сети, если у ваших соседей есть маршрутизаторы того же производителя) и длинный и безопасный пароль. Я настоятельно рекомендую пароль, состоящий из обычных, случайно выбранных слов. Вводить вручную гораздо проще, чем строку символов.

Выберите wpa2

Для обеспечения безопасности подключения к беспроводной сети часто можно выбирать между различными версиями протокола wpa. Некоторые маршрутизаторы по-прежнему предварительно настроены на использование wpa1 (обычно называемого просто wpa), но это устаревший стандарт, который не является полностью безопасным. Подавляющее большинство устройств сегодня поддерживают wpa2 или wpa3, поэтому я рекомендую начинать только с wpa3. Если затем вы обнаружите, что какое-либо устройство в вашем доме не может подключиться к сети, вы можете вернуться к настройкам маршрутизатора и изменить его на wpa2/wpa3. Если эта опция недоступна, вы можете выбрать только wpa2.

Вы также можете активировать функцию, называемую защищенными кадрами управления, если эта опция доступна.

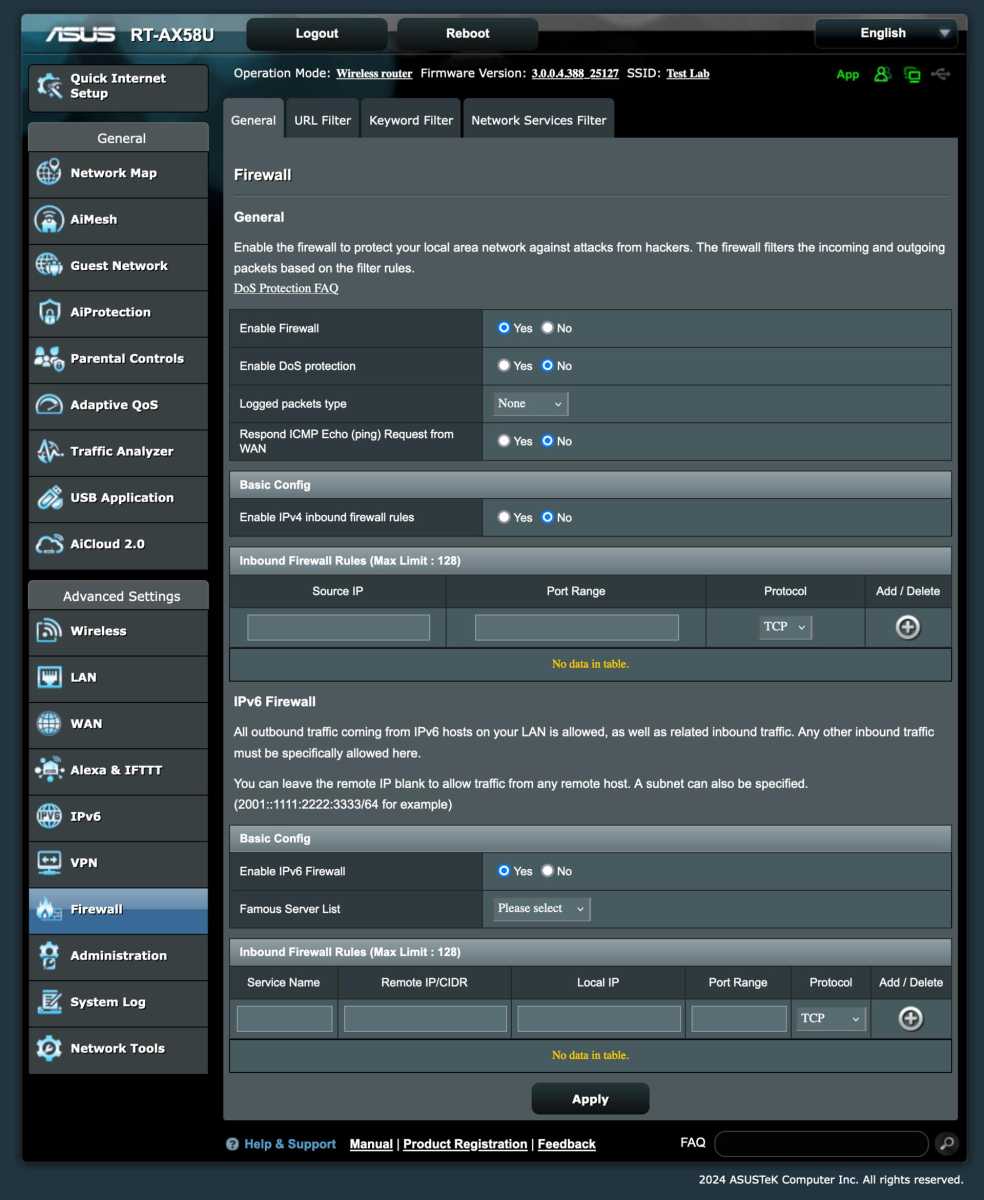

Включите брандмауэр

Большинство маршрутизаторов имеют встроенный простой межсетевой экран. Убедитесь, что он включен, и включите его, если это не так.

Отключите ненужные функции

Многие маршрутизаторы оснащены множеством функций, которые когда-то считались безопасными или необходимыми по той или иной причине, но теперь не нужны. Вот некоторые функции, которых следует избегать.

Скрытый SSID

Большинство маршрутизаторов имеют возможность скрывать сеть Wi-Fi, то есть она не отображается как возможная сеть для подключения. Проблема в том, что тем, кто действительно этого хочет, по-прежнему очень легко найти, а для вас и других, кто будет пользоваться сетью, это только усложняется.

УНПП

Universal Plug-and-Play, или upnp, — это устаревшая технология обеспечения доступа к сетевым сервисам извне. Он не предназначен для доступа к вещам из открытого Интернета и делает вашу сеть уязвимой. Включайте его только в том случае, если позже вы поймете, что что-то, что вам действительно нужно, требует включения этой функции.

Wps

Защищенная настройка Wi-Fi (также известная как wps) также является устаревшей технологией, призванной упростить подключение к сети гаджетов без пользовательского интерфейса, таких как принтеры. Однако у него есть известные недостатки безопасности, и современные гаджеты подключаются другими способами, например, с помощью qr-кода.

MAC-фильтр

Все сетевые устройства имеют аппаратный адрес, также известный как MAC-адрес (не путать с компьютерами Mac от Apple). MAC-фильтр в маршрутизаторе означает, что устройства, MAC-адрес которых вы не добавили, не смогут подключиться. Единственная проблема заключается в том, что хакер может легко клонировать адрес одного из ваших устройств, чтобы обойти фильтр, что значительно усложнит подключение новых гаджетов.

Удаленное ведение журнала

Некоторые маршрутизаторы имеют функцию, которая позволяет вам входить в систему и изменять настройки, подключаясь из Интернета к вашему домашнему IP-адресу. Это плохая идея, и она делает вас уязвимыми.

Используйте гостевые сети

Многие маршрутизаторы имеют удобную функцию, позволяющую создавать отдельную беспроводную сеть, часто называемую гостевой сетью. Устройства, подключенные к гостевой сети, имеют доступ к Интернету, но не могут получить доступ к вашему компьютеру и другим устройствам в обычной сети. Они также не могут нормально соединяться друг с другом, хотя некоторые производители нарушают это правило.

Некоторые маршрутизаторы позволяют создавать более одной гостевой сети. Вы можете использовать это для сегментации своей сети и защиты наиболее важных устройств. Например, если вы подключаете потенциально небезопасные продукты для умного дома к гостевой сети, взломанное устройство не даст хакеру возможности попытаться получить доступ к вашему компьютеру, мобильному телефону или маршрутизатору.

Более продвинутые маршрутизаторы и маршрутизаторы, на которых вы устанавливаете альтернативное программное обеспечение, такое как Open WRT, позволяют создавать другие типы сегментированных сетей с использованием технологии под названием vlan. Например, вы можете создать сеть для устройств умного дома, которые не могу получить доступ к Интернету, а затем предоставить достаточный доступ к обычной сети и из нее для управления устройствами, например, с помощью платформы умного дома Home Assistant. Подробнее об этом в следующем руководстве!

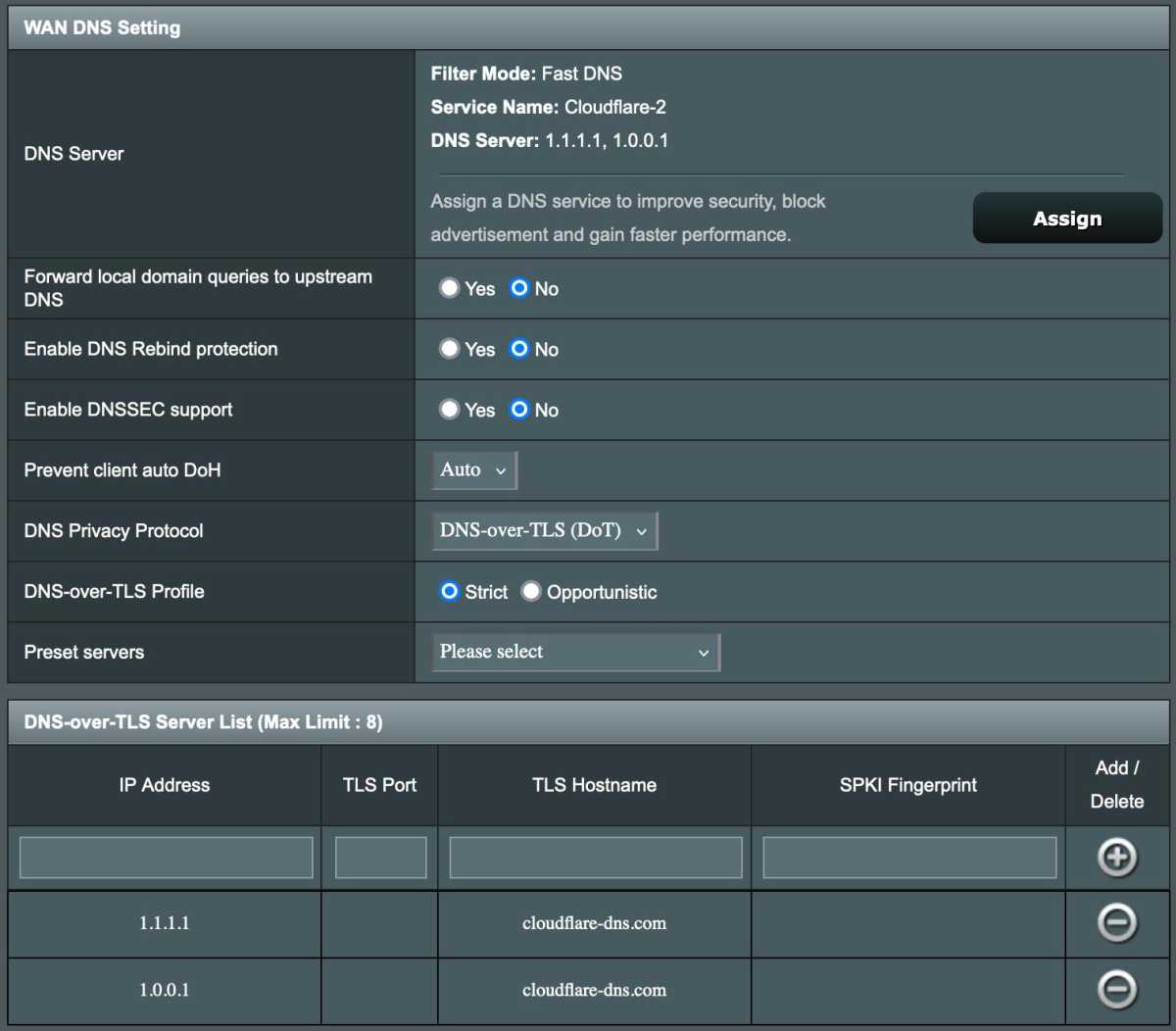

Зашифрованный DNS для всех в сети

Сегодня большая часть трафика между браузерами и веб-сайтами зашифрована, поэтому только вы и каждый веб-сайт, к которому вы подключаетесь, знаете, о чем вы общаетесь. Но некоторый интернет-трафик по-прежнему прозрачен — поиск доменных имен.

Например, система DNS преобразует www.pcforalla.se в IP-адрес. У вашего интернет-провайдера есть DNS-сервер, на который маршрутизатор обычно перенаправляет все поисковые запросы по доменному имени. Это означает, что оператор получает много данных о посещаемых вами сайтах.

Используя зашифрованный DNS, вы можете защитить себя от такого мониторинга. Настройки могут выглядеть немного иначе, но вам нужно что-то под названием dns-over-tls (точка) или dns-over-https (doh). Существует несколько крупных операторов зашифрованных DNS, наиболее известным из которых является Cloudflare.

Не забудьте обновить

Маршрутизаторы являются одними из наиболее уязвимых устройств в Интернете, и хакеры постоянно ищут уязвимости, чтобы иметь возможность массово захватить маршрутизаторы и позволить им стать частью ботнетов.

Если в вашем маршрутизаторе есть настройка автоматической установки обновлений прошивки, я настоятельно рекомендую включить ее. Если нет, вам следует установить какое-то напоминание о проверке обновлений хотя бы раз в месяц.

Также важно поддерживать актуальность подключенных гаджетов. Компьютеры, мобильные телефоны и планшеты легко запомнить, и они часто показывают уведомления, предупреждающие вас об обновлениях, но не забывайте и о других гаджетах, таких как принтеры, телевизоры и различные продукты для умного дома.

Следите за подключенными гаджетами

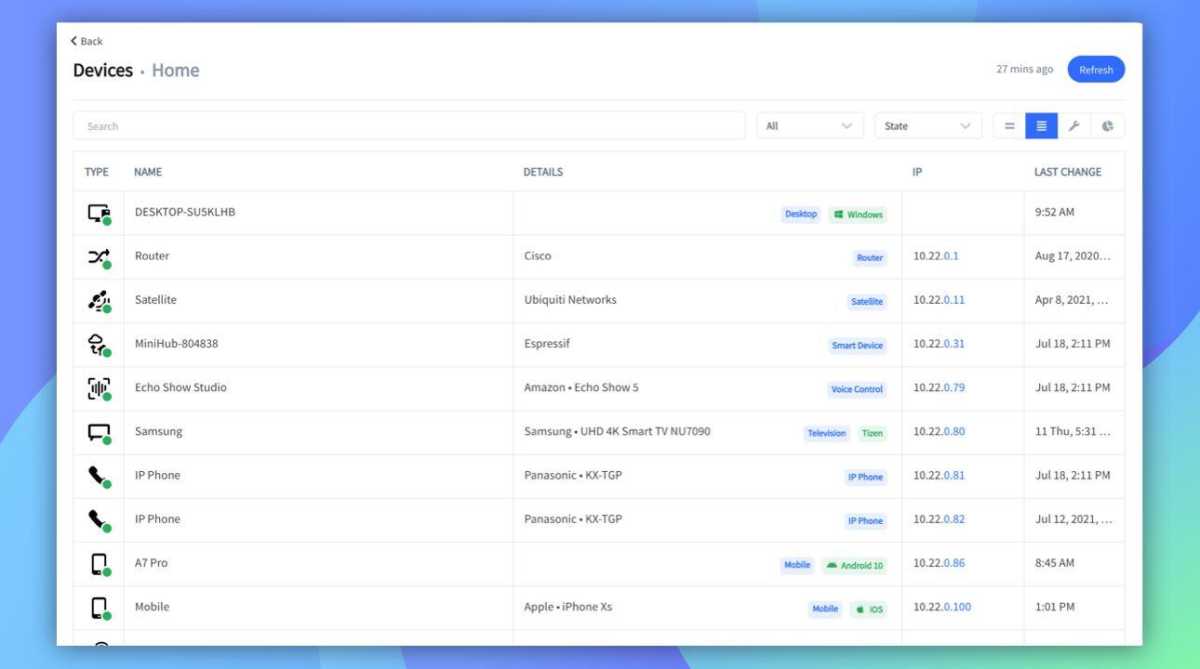

Возможно, будет полезно время от времени сканировать сеть, чтобы увидеть все подключенные устройства. Даже если вы никогда не обнаружите несанкционированные устройства, это может быть полезно, например, напомнив вам об имеющихся у вас гаджетах, которые могут нуждаться в обновлении.

Некоторые маршрутизаторы имеют встроенную функцию, которая отображает все подключенные устройства по имени, IP-адресу и MAC-адресу. Если ваш маршрутизатор не имеет этого, вы можете использовать программу на своем компьютере, например Fing.

Не волнуйтесь, если вы увидите устройства, которые не сразу узнаете. Большинство подключенных гаджетов выбирают странные имена устройств. Fing может быть здесь хорошим выбором, поскольку программа обычно может определить производителя устройства, что упрощает идентификацию всех устройств.

Выключайте маршрутизатор, когда находитесь вдали от дома

Если вы собираетесь отсутствовать дома более нескольких дней, рекомендуется выключить маршрутизатор. Это предотвращает попытки посторонних проникнуть внутрь, а также предотвращает ненужное подключение устройств в вашем доме к Интернету.

Исключением являются, например, случаи, когда у вас есть интеллектуальные камеры наблюдения, к которым вы хотите иметь доступ снаружи, или какая-либо подключенная сигнализация (например, на случай кражи со взломом или на случай протечки воды).

Включите дополнительные функции безопасности в роутере

Многие маршрутизаторы имеют дополнительные функции безопасности, которые могут помочь защитить вас и других людей, подключающихся к этой сети. Например, у Asus есть такие функции, как AI Protect и родительский контроль.

Такие функции могут, например, анализировать сетевой трафик и блокировать подключения к известным вредоносным сайтам или блокировать части Интернета для определенных устройств (например, для детей). Поскольку существует множество различных функций, которые у разных производителей выглядят по-разному, я не могу подробно рассказать о том, что доступно и что стоит включить на вашем конкретном маршрутизаторе, но внимательно просмотрите настройки вашего маршрутизатора и найдите дополнительную информацию о функции, если хотите. тебе любопытно.

Защита ваших учетных записей для подключенных гаджетов

Сегодня многие подключенные устройства в доме используют учетные записи производителей для удаленного доступа, обновлений и многого другого. Пока эти устройства имеют доступ к Интернету, эти учетные записи представляют угрозу безопасности. Хакер, проникший в учетную запись, может шпионить за вами — многое зависит от используемых гаджетов. Самое худшее — подключенные камеры, поскольку хакер может видеть (и записывать) все, что происходит перед камерами.

Такие гаджеты можно использовать без Интернета, например, используя их только через Homekit или Home Assistant и разместив их в отдельной сети, где брандмауэр блокирует Интернет. Если у вас нет времени или желания вмешиваться, важно защитить эти учетные записи как можно лучше. Выбирайте безопасные уникальные пароли, включите двухфакторную аутентификацию или переключитесь на вход с помощью ключа.

Не открывайте порты для внешнего мира

Раньше приложения часто требовали от других связаться с ними напрямую через Интернет. Для устройств за маршрутизатором с трансляцией адресов это означало открытие маршрутизатора с помощью переадресация портов технология. Так было с различными файлообменниками, чат-программами и играми. Например, некоторые игры для Xbox требовали перенаправления порта 3074 с маршрутизатора на игровую консоль. На сайте portforward.com перечислены тысячи игр и программ, а также необходимые для них порты.

Современные программы и игры практически полностью перешли на другие сетевые технологии и не нуждаются в открытых портах. Проверьте настройки переадресации портов вашего маршрутизатора и удалите все переадресации, которые вам больше не нужны.

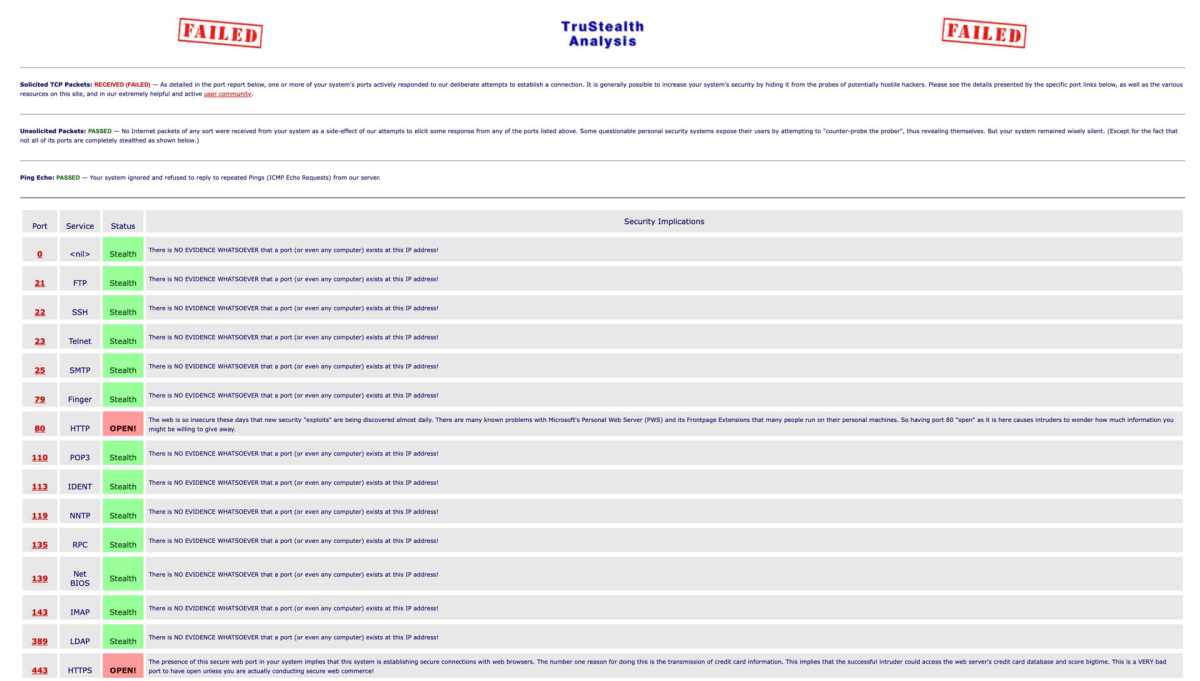

Вы также можете проверить, есть ли на вашем маршрутизаторе какие-либо порты, открытые для внешнего мира, используя, например, Shields Up от известного исследователя безопасности Стива Гибсона. Сайт не совсем интуитивно понятен, но нажмите «Все сервисные порты» внизу, и он проверит все обычные порты. Более продвинутый вариант — программа nmap, которую вы можете использовать для сканирования собственного маршрутизатора снаружи, предварительно подключившись к VPN-сервису.

Эта статья первоначально появилась в нашем родственном издании. ПК для всех и был переведен и локализован со шведского языка.