10 вещей, которые я бы никогда не сделал как ИТ-специалист

Я работаю в ИТ-индустрии более 30 лет, большую часть этого времени работая редактором в PC-WELT (немецкое дочернее издание PCWorld), специализируясь на безопасности. Я тестирую антивирусное программное обеспечение, даю советы о том, как повысить безопасность Windows, постоянно ищу лучшие инструменты безопасности и отслеживаю деятельность киберпреступников.

За прошедшие годы я приобрел целый ряд моделей поведения и принципов, которые кажутся мне совершенно нормальными и разумными. Однако, наблюдая за другими пользователями ПК, я часто обнаруживаю рискованное или, по крайней мере, менее ориентированное на безопасность поведение.

Вот почему я собрал 10 самых важных вещей, которые я бы никогда не сделал как эксперт по ИТ-безопасности, а также советы о том, что делать вместо этого.

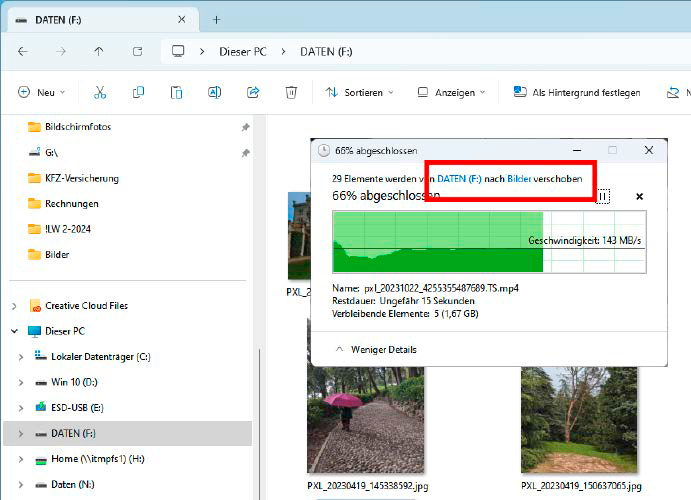

1. Перемещайте вместо копирования

Вы вряд ли заметите разницу в Проводнике Windows: здесь фотографии и видео перемещаются, а не копируются. Это может ухудшить безопасность данных, а не улучшить ее.

Перемещение собственных файлов вместо их немедленного копирования вызывает у меня беспокойство. Сюда относятся, например, фотографии или видео с камеры или аудиозаписи со смартфона или диктофона. Если вы переместите такие файлы, которые обычно уникальны, вы рискуете потерять их сразу же после перемещения. Хотя это случается очень редко, полностью исключить его нельзя.

Но даже если процесс перемещения пройдет гладко: данные все равно будут доступны только один раз. Если жесткий диск ПК сломается, данные исчезнут. Если я допущу ошибку и случайно удалю файлы, они исчезнут. Это риски, которые возникают только в том случае, если вы запускаете операцию перемещения вместо операции копирования.

Если вы думаете: «Мне нужно место на SD-карте для новых фотографий», вам следует подумать о покупке второй SD-карты. Ваши собственные данные всегда того стоят.

И когда мне освободить место на SD-карте? Я делаю это, как только мой план резервного копирования на ПК создаст резервную копию скопированных данных. В моем случае это делается на жестком диске в сети, работающем на Raspberry Pi.

Важные файлы также автоматически шифруются и загружаются в облачное хранилище.

Дальнейшее чтение: Лучшие онлайн-сервисы резервного копирования

2. Сохраните свои данные без резервной копии.

Я настроил автоматическое резервное копирование всех важных данных. Потому что сохранение файлов, которые я создал сам, без быстрого резервного копирования, для меня слишком рискованно. Сюда также входят все данные, которые я ввожу в приложения, например, для Android, iOS или Windows. Тот факт, что большинство приложений не предлагают легко узнаваемую функцию резервного копирования, не освобождает пользователя от ответственности за свои данные.

Например, в двух гимназиях в Кобленце, Германия, несколько сотен школьных iPad были отключены от школьной сети из-за ошибки. Рукописные заметки в приложении Goodnotes, которыми пользовались ученики, были удалены. Многие ученики работали исключительно с собственными школьными iPad и этим приложением — другими словами, у их заметок не было вторичной копии. Около 500 из 7500 iPad пострадали от потери данных, поскольку были подключены к школьной сети во время поломки.

Облачное резервное копирование, как обычно для iPad, было отключено из соображений защиты данных. Никакая другая форма резервного копирования данных, похоже, не использовалась. В этом нельзя винить затронутых учеников, но можно винить ответственного системного администратора.

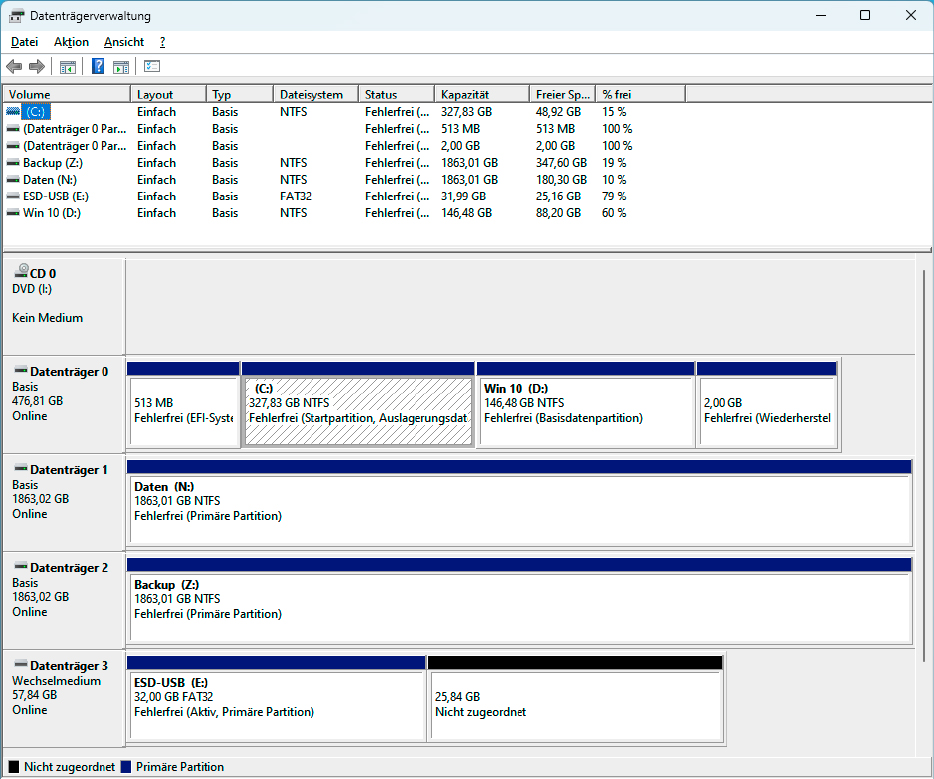

3. Форматировать хранилище без тщательной проверки

Управление дисками показывает каждый подключенный диск со всеми разделами. Обычно вы можете четко идентифицировать раздел по его имени и размеру.

Я бы никогда не совершил эту ошибку, потому что я уже совершал ее раньше. Поэтому я могу посоветовать только из опыта: форматируйте накопитель только в том случае, если вы уверены, что выбрали правильный накопитель.

В течение многих лет я использовал внешние жесткие диски USB для хранения своих файлов. Структура папок на этих жестких дисках обычно была идентична. Там были папки «Мои документы», «Видео», «Temp», «Виртуальные компьютеры» и еще несколько. Более того, все жесткие диски были одной модели, которую я когда-то купил по выгодной цене. Некоторые из этих дисков даже имели одинаковое обозначение носителя данных — а именно «Данные».

Это было не очень умно, потому что слишком легко было их перепутать. В итоге я перепутал один из этих жестких дисков с другим в позднее время и отформатировал не тот.

С тех пор я очень четко именую и маркирую свои внешние жесткие диски и USB-накопители и еще раз внимательно просматриваю их, прежде чем форматировать.

Сначала проверьте, затем отформатируйте: Выбор правильного диска перед форматированием имеет решающее значение, чтобы избежать непреднамеренной потери данных. В проводнике Windows проверьте, какую букву имеет жесткий диск или раздел, который нужно форматировать. Это часто не сразу бросается в глаза в системах с несколькими дисками. Потратьте время на проверку, отключите другие жесткие диски и накопители, чтобы увеличить обзор. Название диска и его размер помогут вам его идентифицировать.

Кроме того, запустите «Управление дисками», введя «Управление дисками» в поиске Windows. Будут отображены все подключенные диски и их разделы. Начинайте форматирование только тогда, когда вы уверены, что нашли правильный жесткий диск, USB-накопитель или раздел.

4. Открывайте ссылки в электронных письмах

Я не люблю открывать ссылку в электронном письме. И я никогда не открываю ссылку, если письмо якобы пришло от моего банка или поставщика платежных услуг. Я даже не открываю ссылку в ежемесячном электронном письме от PayPal, хотя знаю, что это письмо на самом деле пришло от PayPal.

Почему нет? В настоящее время злоумышленнику очень легко создать обманчиво реальную копию банковского электронного письма. Я не смог бы точно распознать разницу между фишинговым письмом и настоящим банковским письмом — по крайней мере, в то короткое время, когда мне приходится проверять свой почтовый ящик.

Вместо этого я открываю страницы онлайн-банкинга и другие важные страницы по ссылкам, которые я сохранил в своем браузере, или каждый раз повторно ввожу адрес в браузере. Я захожу на сайт и проверяю, пришло ли новое сообщение в мою учетную запись клиента. Если нет, то сообщение в электронном письме либо является поддельным, либо недостаточно важным для того, чтобы банк мог внести эту информацию в мою учетную запись клиента. Для меня это конец.

Кончик: Измените эти 5 настроек Windows, чтобы улучшить конфиденциальность ваших данных

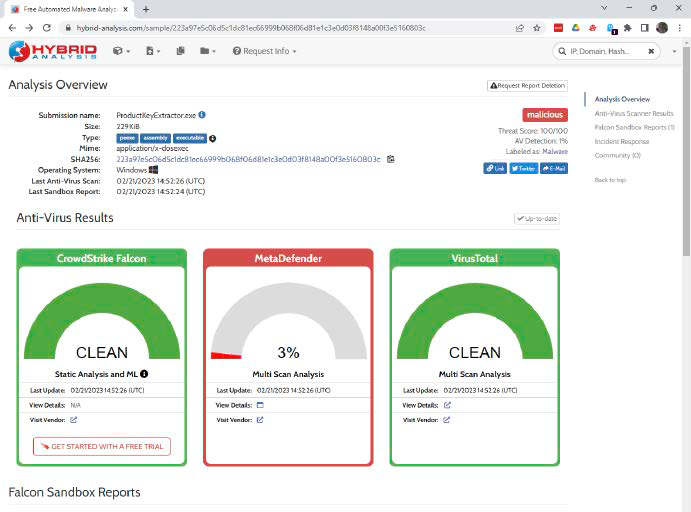

5. Открытие подозрительных файлов

Онлайн-песочница Hybrid Analysis документирует поведение подозрительной программы с помощью снимка экрана. Сервис бесплатный, но часто перегружен и очень медленно отвечает.

Если файл подозрительный, независимо от того, программа это или документ, я его не открываю. Риск просто слишком велик. Как ИТ-редактор, я, конечно, постоянно загружаю инструменты из Интернета, и многие из них сканируются антивирусным сканером. Это один из признаков, который делает файл подозрительным.

Другой источник. Файлы с сомнительных веб-сайтов так же подозрительны, как и файлы, прикрепленные к электронному письму или полученные по ссылкам в электронных письмах. Если я не могу избежать открытия или запуска таких файлов, я всегда сначала проверяю их с помощью инструмента www.virustotal.com. Онлайн-сервис проверяет файл более чем 60 антивирусными сканерами.

Если вам нужна дополнительная информация о подозрительном файле, чем предоставляет www.virustotal.com, вы также можете загрузить подозрительные файлы в онлайн-песочницу. Однако это несколько сложнее, чем тест на Вирустотале. Услуги часто требуют регистрации и иногда являются платными.

Бесплатная и несложная онлайн-песочница без регистрации доступна на сайте www.hybrid-anaанализ.com.

6. Выдавайте ваучеры на оплату услуг.

Если вас просят купить путевки, следует внимательно слушать (по крайней мере, если просьба исходит не от ваших детей). Так действуют мошенники, гонящиеся за вашими деньгами.

Кто хотел бы это сделать? Поразительное количество пользователей! Все они стали жертвами атаки социальной инженерии. Социальная инженерия использует психологические приемы, чтобы манипулировать людьми, заставляя их делать то, что не в их интересах. Эксплуатируются такие человеческие характеристики, как доверие, страх или невежество.

Популярный трюк звучит так: Вы пользуетесь Интернетом, и внезапно появляется предупреждающее сообщение, похожее на Windows. Ваш компьютер был взломан, и вам следует позвонить по номеру телефона службы поддержки, чтобы сотрудник Microsoft мог починить ваш компьютер. Когда вы звоните, вам сообщают, что ваш компьютер действительно взломан. Однако это стоит денег и должно оплачиваться ваучерными картами. Преступники требуют их, потому что коды ваучеров полиции гораздо сложнее отследить, чем банковский перевод.

Факт таков: Никто не застрахован от уловок социальной инженерии. Хорошо подготовленный и умелый злоумышленник может заманить в ловушку кого угодно. Примеров этому много — введите в поиск «мошенничество генерального директора». Но в тот момент, когда запрашивается что-то столь необычное, как код ваучера на услугу, вы можете заподозрить подозрения и избежать ловушки. То же самое происходит, если вам говорят, что кто-то придет, чтобы забрать у вас деньги.

См. также: Как удалить вредоносное ПО с компьютера?

7. Подключите неизвестные внешние устройства.

USB-накопитель, владельца которого я не знаю. Я его не подключаю. К счастью, прошли те времена, когда функция автозапуска Windows сразу запускала EXE-файл с подключенного USB-накопителя. По умолчанию Windows 10 и 11 предлагают запустить Проводник Windows только для отображения содержимого USB-накопителя.

Так что проблема не в этом. Но мне, как и всем, любопытно. Злоумышленники пользуются этим и сохраняют вредоносные файлы с именами, от открытия которых невозможно отказаться.

Долгое время эксперты по безопасности говорили, что если вы хотите проникнуть в сеть компании, все, что вам нужно сделать, — это оставить несколько зараженных USB-накопителей на стоянке компании. Какой-то сотрудник возьмет флешку и подключит ее к своему рабочему компьютеру.

Сообщается также, что профессиональное вредоносное ПО Stuxnet проникло в компьютеры иранского ядерного объекта через USB-накопитель. Неясно только, попал ли этот USB-накопитель на завод через трюк на парковке или его пронес контрабандой инсайдер. Stuxnet уничтожил центрифуги на ядерном объекте и тем самым задержал производство расщепляющегося материала для ядерной бомбы.

Если вам нужно вставить внешний USB-накопитель: применяются те же правила, что и в пункте 5. Проверьте файлы на www.virustotal.com или запустите их в песочнице.

8. Используйте пароли по умолчанию

Когда я подключаю новое устройство, защищенное паролем по умолчанию, я немедленно меняю существующий пароль. То же самое относится и к онлайн-аккаунтам, которые дали мне пароль.

По общему признанию: Маршрутизаторы стали редко иметь пароль по умолчанию. Однако тем более важно в остальных случаях действовать быстро. Это связано с тем, что злоумышленники знают пароли по умолчанию и пытаются использовать их для входа на устройства. Отличный менеджер паролей поможет вам создать надежные и уникальные пароли для каждого сайта и службы, которые вы используете.

9. Включите ненужные сетевые службы

Если вам не нужен удаленный доступ к Fritzbox, например, через www.myfritz.net, вам не следует его активировать. Каждая точка доступа к вашей ИТ-инфраструктуре увеличивает поверхность атаки для хакеров.

Не проходит и месяца, чтобы не стало известно о новой уязвимости безопасности в NAS или веб-камере. Эти сетевые устройства обычно уязвимы через Интернет и позволяют хакерам получить доступ к данным на NAS, изображениям на веб-камере или даже ко всей домашней сети.

Вот почему я не активирую ненужные мне сетевые службы. Удаленный доступ к моему роутеру — отключен. Удаленный доступ к моему умному освещению — отключен. Доступ к моему NAS и роботу-пылесосу также отключен.

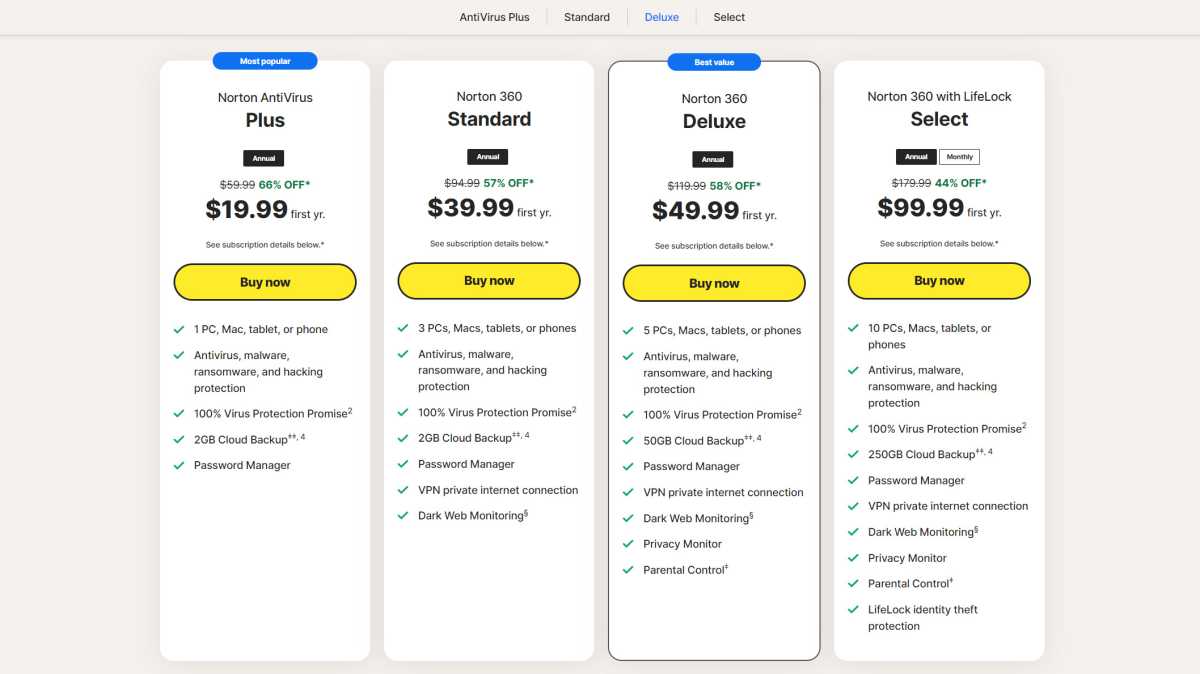

10. Купите дорогую версию антивируса Plus.

Большинство производителей антивирусов предлагают три и более версий программы. Я бы не стал покупать самый дорогой. Мне не нужны их дорогие дополнительные функции.

Антивирусное программное обеспечение обычно доступно в трех версиях. Просто, хорошо и очень хорошо — или антивирус, интернет-безопасность и полная безопасность. Я бы никогда не купил третью и самую дорогую версию.

Это чисто финансовый вопрос: Если бы я был богат, я бы решил иначе. Но пока денег мало, я покупаю только средний вариант, который обычно называют Internet Security. Обычно он предлагает больше, чем бесплатный Microsoft Defender, но не так дорог, как полная версия.

В последнем случае я буду платить за услуги, которые мне не обязательно нужны (очистка метаданных, мониторинг социальных сетей) или которые я могу получить дешевле в другом месте (услуги VPN, облачное хранилище).

Как я уже сказал, полные версии предлагают больше, но мне это не нужно.

Эта статья была переведена с немецкого на английский и первоначально появилась на сайте pcwelt.de.

Эта статья первоначально появилась в нашем родственном издании. ПК-ВЕЛЬТ и был переведен и локализован с немецкого языка.